Vous recevez un email urgent de votre banque, mais quelque chose cloche : êtes-vous face à une attaque de phishing ?

Cette arnaque, aussi appelée hameçonnage, vise à voler vos données personnelles via des messages frauduleux.

Dans cet article, découvrez comment identifier ces pièges numériques, renforcer votre sécurité informatique et éviter les pièges de l’ingénierie sociale, avec des conseils pratiques testés par des experts comme ceux de Fortinet ou Proofpoint.

Sommaire

Comprendre le phishing : définition et mécanismes

Qu'est-ce que le phishing ou hameçonnage ?

Le phishing, aussi connu sous le nom d’hameçonnage, est une escroquerie en ligne visant à récupérer des données personnelles via des messages frauduleux. L’objectif principal est de tromper les utilisateurs pour qu’ils communiquent volontairement leurs informations sensibles.

Le phishing est une fraude en ligne visant à voler des données personnelles via des messages trompeurs.

Explication détaillée du fonctionnement du phishing

Le phishing repose sur l’ingénierie sociale pour manipuler les victimes. Une attaque commence souvent par un message imitant une source fiable, comme une banque ou un service connu.

Les fraudeurs créent un faux sentiment d’urgence ou une offre irrésistible pour inciter à l’action. Les victimes cliquent sur des liens qui les dirigent vers des sites falsifiés ou téléchargeant des logiciels malveillants. Plus de 90 % des cyberattaques utilisent l’ingénierie sociale.

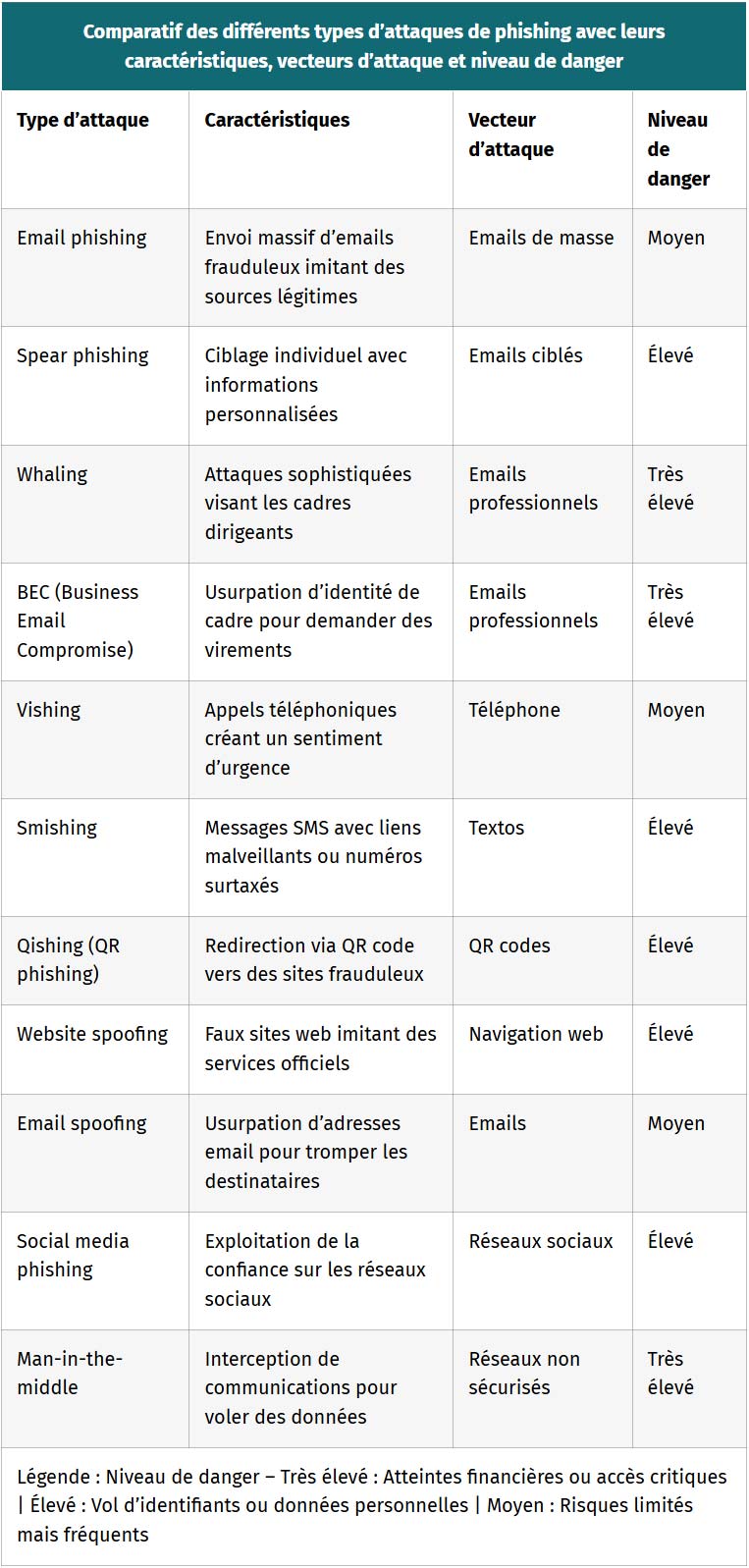

Les différents types d'attaques de phishing

Le phishing se décline en plusieurs formes. Le spear phishing cible des individus précis avec des messages personnalisés. Le smishing utilise les SMS pour tromper les utilisateurs. Le vishing se base sur des appels téléphoniques frauduleux.

Chaque type d’attaque s’adapte aux canaux de communication pour maximiser son efficacité.

| Comparatif des différents types d’attaques de phishing avec leurs caractéristiques, vecteurs d’attaque et niveau de danger | |||

|---|---|---|---|

| Type d’attaque | Caractéristiques | Vecteur d’attaque | Niveau de danger |

| Email phishing | Envoi massif d’emails frauduleux imitant des sources légitimes | Emails de masse | Moyen |

| Spear phishing | Ciblage individuel avec informations personnalisées | Emails ciblés | Élevé |

| Whaling | Attaques sophistiquées visant les cadres dirigeants | Emails professionnels | Très élevé |

| BEC (Business Email Compromise) | Usurpation d’identité de cadre pour demander des virements | Emails professionnels | Très élevé |

| Vishing | Appels téléphoniques créant un sentiment d’urgence | Téléphone | Moyen |

| Smishing | Messages SMS avec liens malveillants ou numéros surtaxés | Textos | Élevé |

| Qishing (QR phishing) | Redirection via QR code vers des sites frauduleux | QR codes | Élevé |

| Website spoofing | Faux sites web imitant des services officiels | Navigation web | Élevé |

| Email spoofing | Usurpation d’adresses email pour tromper les destinataires | Emails | Moyen |

| Social media phishing | Exploitation de la confiance sur les réseaux sociaux | Réseaux sociaux | Élevé |

| Man-in-the-middle | Interception de communications pour voler des données | Réseaux non sécurisés | Très élevé |

| Légende : Niveau de danger – Très élevé : Atteintes financières ou accès critiques | Élevé : Vol d’identifiants ou données personnelles | Moyen : Risques limités mais fréquents | |||

Les cibles privilégiées des cybercriminels

Les cybercriminels visent à la fois les particuliers et les organisations.

Les individus sont ciblés pour leurs données personnelles et bancaires. Les entreprises sont attaquées pour leurs informations stratégiques et leurs systèmes informatiques. Les secteurs financier, de la santé et du commerce en ligne figurent parmi les plus vulnérables.

Les raisons du ciblage des entreprises

Les entreprises constituent des cibles attractives pour les cybercriminels, détenant des données précieuses et des accès financiers importants.

Les collaborateurs sont souvent manipulés via des techniques d’ingénierie sociale, les attaquants exploitant leur position dans la hiérarchie ou leurs responsabilités. Les informations convoitées incluent les identifiants de connexion, les données clients et les accès aux systèmes internes.

Ces attaques visent aussi bien les petites structures que les grands groupes, chaque organisation représentant un potentiel intérêt pour les cybercriminels.

Statistiques et ampleur du phénomène

Le phishing est devenu une menace majeure dans le numérique. En 2023, il représentait la première forme d’attaque subie par les entreprises, avec 21,2 %.

En France, près de 1,5 million de consultations liées à ces attaques ont été enregistrées en 2023. Les réseaux sociaux représentaient 52 % des tentatives mondiales au premier trimestre 2022.

- En 2023, l’hameçonnage était la première menace en France avec près de 1,5 million de consultations de contenus liés aux attaques.

- Les réseaux sociaux représentaient 52 % des tentatives de phishing mondiales au premier trimestre 2022.

- 83 % des entreprises et organismes caritatifs britanniques ont été ciblés par des attaques de phishing en 2022.

- Les pertes liées au BEC/EAC ont dépassé les 43 milliards de dollars entre 2016 et 2021.

Le phishing s’impose aujourd’hui comme l’une des principales menaces du numérique.

Reconnaître les tentatives de phishing : les signes révélateurs

Les indices visuels et textuels suspects

Les emails de phishing présentent souvent des indices visuels inquiétants. Apparence suspecte avec logos déformés, adresses d’expédition fantaisistes ou fautes d’orthographe nombreuses. Les liens et pièces jointes inattendues constituent d’autres alertes à ne pas négliger.

Les cybercriminels utilisent des adresses email non concordantes avec l’entité qu’ils prétendent représenter. Le contenu contient souvent des erreurs de grammaire ou d’orthographe que ne retrouvent pas les communications officielles.

Les liens malveillants sont habilement dissimulés derrière des textes cliquables. Les pièces jointes non sollicitées avec extensions inhabituelles (fichier.exe par exemple) demandent une extrême vigilance.

Les techniques de manipulation psychologique

Les attaquants exploitent les failles psychologiques humaines pour inciter à l’action. Ils créent un sentiment d’urgence avec des menaces ou des promesses alléchantes pour contourner le jugement critique. Ces techniques d’ingénierie sociale visent à désorienter les victimes.

L’usurpation d’identité installe un faux sentiment de sécurité en imitant des marques de confiance. Les offres trop séduisantes exploitent la cupidité, tandis que les mises en garde alarmantes jouent sur la peur.

Ces tactiques psychologiques poussent à agir sans réfléchir, comme des alertes de compte bloqué ou des remboursements inattendus.

Exemples concrets de phishing : les scénarios les plus courants

Les usurpations d'identité de services bancaires

Les attaques de phishing ciblant les services bancaires sont particulièrement préoccupantes. Elles visent à récupérer des informations sensibles comme les numéros de carte bancaire ou les identifiants de connexion en ligne.

Un exemple courant est celui d’un email prétendant provenir d’une banque reconnue, signalant un problème d’authentification ou une activité suspecte sur le compte. Le message contient un lien qui mène à un faux site internet parfaitement calqué sur l’original. La victime saisit ses identifiants, qu’un script récupère automatiquement.

Les fraudeurs utilisent ensuite ces données pour accéder au compte réel ou les revendre sur le darkweb. En 2023, les attaques ciblant le secteur bancaire ont augmenté de 58% par rapport à l’année précédente.

Le phishing bancaire figure parmi les formes d’attaques les plus inquiétantes.

Les arnaques liées aux services publics et impôts

Les attaques d’hameçonnage usurpant l’identité des services publics sont en constante évolution. Ces escroqueries visent à obtenir des données personnelles en se faisant passer pour l’administration fiscale ou l’assurance maladie.

Un scénario fréquent consiste en un SMS ou un email imitant les services de l’état, annonçant un remboursement de frais de santé ou une nouvelle carte Vitale à récupérer. Les fraudeurs reproduisent à l’identique les logos officiels et les formulaires administratifs.

Ces attaques se multiplient en période de déclaration d’impôts ou de renouvellement de prestations sociales. Les victimes, souvent des personnes âgées ou en situation précaire, craignent de perdre des droits acquis et agissent sans vérifier l’authenticité du message.

En 2024, cybermalveillance.gouv.fr a recensé de nombreuses campagnes imitant l’Assurance Maladie pour tromper le grand public.

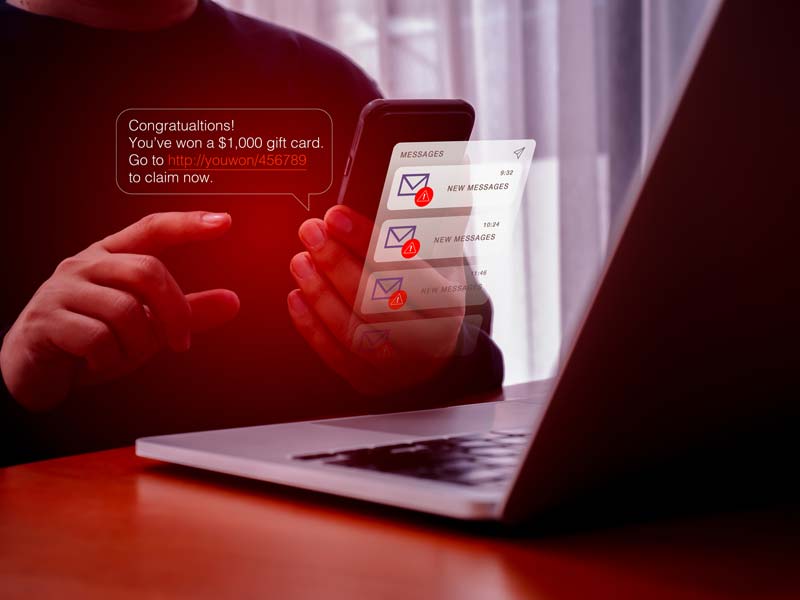

Le phishing par SMS (smishing) et applications de messagerie

Le smishing, ou phishing par SMS, utilise les textos pour tromper les utilisateurs. Ces messages incitent à cliquer sur des liens malveillants ou à rappeler des numéros surtaxés pour extorquer des données personnelles.

- Un SMS prétendant provenir d’une banque demande de vérifier un paiement suspect via un lien hypertexte.

- Un message alerte d’un problème de livraison nécessitant de remplir un formulaire sur un site web falsifié.

- Un texto prétendant du service client demande de régler un problème de compte avec un lien piégé.

- Une offre promotionnelle alléchante sollicite les coordonnées bancaires pour en profiter.

Les attaques via les réseaux sociaux et plateformes web

Le phishing sur les réseaux sociaux s’appuie sur la confiance naturelle entre contacts. Les attaquants exploitent les connexions personnelles pour rendre leurs messages plus crédibles.

Les méthodes incluent des faux concours sponsorisés par des marques populaires, des offres promotionnelles irrésistibles ou des messages privés avec liens malveillants.

Sur des plateformes comme Facebook ou Instagram, les pirates piratent des comptes d’amis pour envoyer des messages frauduleux à leur liste de contacts. Ces attaques réussissent car les victimes ont tendance à faire confiance aux messages provenant de leurs propres relations.

En 2023, plus de 75% des entreprises ont été touchées par ce type de phishing.

Se protéger efficacement contre le phishing

Les bonnes pratiques de sécurité numérique

Adopter des réflexes simples réduit considérablement les risques. Vérifiez systématiquement l’expéditeur d’un message, survolez les liens avant de cliquer et évitez de partager des données sensibles via des canaux non sécurisés.

Utilisez des mots de passe uniques et complexes, renforcés par l’authentification à deux facteurs (2FA) sur tous les comptes importants. Mettez à jour régulièrement vos logiciels et systèmes d’exploitation pour corriger les vulnérabilités.

Formez-vous aux techniques d’ingénierie sociale via des formations en ligne, comme celles proposées par l’ANSSI. Une hygiène numérique rigoureuse, combinée à l’utilisation d’un gestionnaire de mots de passe, protège efficacement contre les attaques ciblées.

Les outils et technologies de protection

Les solutions techniques renforcent votre défense. Les filtres anti-spam, antivirus et pare-feu bloquent de nombreuses tentatives de phishing avant qu’elles n’atteignent votre boîte mail.

Installez des logiciels comme Proofpoint ou Fortinet pour une détection avancée des emails frauduleux. Configurez des règles de filtrage automatique sur votre messagerie professionnelle. Utilisez un gestionnaire de mots de passe et un générateur de codes 2FA comme Google Authenticator.

Signalez les tentatives de phishing via internet-signalement.gouv.fr pour alerter les autorités et protéger d’autres utilisateurs. Ces outils, couplés à une vigilance constante, forment une barrière solide contre les attaques.

- Activer le filtrage avancé des emails pour bloquer les messages frauduleux.

- Utiliser un pare-feu et un antivirus mis à jour pour détecter les logiciels malveillants.

- Signaler les tentatives de phishing sur signal-spam.fr ou internet-signalement.gouv.fr.

- Former les employés aux bonnes pratiques via des simulations d’attaque réalistes.

La prévention reste la meilleure défense. En cas de doute, contactez directement l’expéditeur via des coordonnées officielles. Rendez la vérification systématique de vos outils de sécurité quotidienne et faites-en un réflexe partagé par tous les utilisateurs.

Face au phishing, trois réflexes sauvent : vérifiez toujours l’expéditeur, doutez des urgences artificielles, et évitez de cliquer sur des liens suspects.

Adoptez l’authentification à deux facteurs et mettez à jour vos mots de passe pour transformer la menace en simple alerte. En renforçant votre cyberhygiène, vous protégez non seulement vos données, mais aussi votre tranquillité d’esprit dans un monde numérique en constante évolution.

FAQ

Que faire après avoir cliqué sur un lien phishing?

Si tu as cliqué sur un lien de phishing, la première chose à faire est de déconnecter immédiatement ton appareil d’Internet pour empêcher la propagation de logiciels malveillants et la transmission de tes données. Ensuite, sauvegarde rapidement tes fichiers importants sur un support externe.

Après cela, effectue une analyse complète de ton système avec un antivirus et Malwarebytes pour détecter et supprimer tout logiciel malveillant. Change ensuite tes mots de passe, surveille tes comptes bancaires et signale l’incident aux autorités compétentes. N’oublie pas de tirer les leçons de cette expérience pour mieux te protéger à l’avenir.

Comment signaler une attaque de phishing ?

Pour signaler une attaque de phishing, tu as plusieurs options à ta disposition. Tu peux commencer par signaler l’incident à Signal Spam en t’inscrivant gratuitement sur leur site et en utilisant leur module de signalement pour faciliter le processus. Tu peux également signaler l’attaque via ta boîte mail en utilisant les fonctionnalités de signalement des mails indésirables de ton fournisseur de messagerie.

N’hésite pas à signaler l’attaque à l’entité usurpée, comme ta banque ou une entreprise, en utilisant les adresses email dédiées qu’elles mettent à disposition. Tu peux également signaler le site web frauduleux à Phishing Initiative et la plateforme PHAROS. Si tu as reçu un SMS suspect, signale-le au 33700. En cas de transmission d’informations bancaires, dépose plainte et contacte Info Escroqueries au 0 805 805 817.

Le phishing peut-il affecter les appareils mobiles ?

Absolument, le phishing peut toucher les appareils mobiles. Ces attaques, souvent appelées « smishing » pour les SMS et « vishing » pour les appels, exploitent la confiance que nous accordons à nos smartphones et tablettes. Les cybercriminels utilisent des techniques sophistiquées pour voler tes données personnelles via des SMS, des appels ou même des applications malveillantes.

Les appareils mobiles sont devenus des cibles privilégiées car nous les utilisons de plus en plus pour les opérations bancaires, les achats en ligne et même le travail. Si tu utilises ton téléphone personnel pour le travail (BYOD), le risque augmente encore. Sois donc très vigilant et apprends à reconnaître les signes de phishing sur mobile.

Comment reconnaître un phishing sur mobile ?

Pour repérer un phishing sur mobile, sois attentif aux messages inattendus concernant des colis non commandés ou des gains à des concours auxquels tu n’as pas participé. Méfie-toi des demandes urgentes ou menaçantes, ainsi que des demandes anormales d’informations personnelles comme tes mots de passe ou numéros d’assurance sociale. Vérifie toujours l’adresse email ou le numéro de téléphone de l’expéditeur : les fautes d’orthographe et les adresses de messagerie gratuites sont des signaux d’alerte.

Sois sceptique face aux offres trop belles pour être vraies et aux demandes de secret. Les liens suspects, cachés dans de longues URL ou des liens raccourcis, doivent également te mettre la puce à l’oreille. Enfin, méfie-toi des fausses applications qui imitent des services légitimes pour voler tes identifiants. En cas de doute, contacte directement l’entreprise ou l’organisme concerné en utilisant les coordonnées officielles.